목차

- 리눅스 우분투 MariaDB 로그 파일 생성 및 활성화하여 로그 기록 예제 이전 포스팅 링크 및 설명

- 리눅스 우분투 안드로이드 앱 개발을 위한 안드로이드 SDK 다운로드 및 설치 예제 이전 포스팅 링크 및 설명

- 리눅스 우분투 Apache 소스 코드 다운로드 및 빌드하여 설치 예제 이전 포스팅 링크 및 설명

- 리눅스 우분투 iptables tcp 포트 기준으로 인바운드 패킷 DROP 차단 예제

- 리눅스 우분투 iptables tcp 포트 기준 아웃바운드 패킷 DROP 차단 예제

- 리눅스 우분투 iptables 인바운드 패킷 ACCEPT 허용 예제

리눅스 우분투 MariaDB 로그 파일 생성 및 활성화하여 로그 기록 예제 이전 포스팅 링크 및 설명

MariaDB 로그 파일 생성과 활성화에 대한 예제를 이전 포스팅을 참고하여 알아보세요. 로그 파일을 생성하고 활성화함으로써 MariaDB에서 발생하는 활동을 기록하고 추적할 수 있습니다. 로그 파일은 데이터베이스 활동을 분석하고 문제 해결을 위해 참고해야할 첫번째 중요 정보입니다. 이러한 로그 기록을 통해 MariaDB의 작동 상태를 추적하고, 성능 문제를 해결하거나 보안 취약점을 감지하는 등의 목적으로 활용할 수 있습니다. 만약 리눅스 우분투에서 MariaDB 로그 파일 생성 방법이 궁금하시다면 아래 링크를 참고해주세요.

2023.08.29 - [Linux/OS] - [Linux/Ubuntu] 리눅스 우분투 MariaDB 로그 활성화 예제(ubuntu 20.04)

[Linux/Ubuntu] 리눅스 우분투 MariaDB 로그 활성화 예제(ubuntu 20.04)

목차 리눅스 adduser, deluser 사용자 추가, 삭제 및 목록 확인 예제 이전 포스팅 참고 학습 리눅스 우분투 sudo 사용자 관리자 권한 부여하기 예제 이전 포스팅 참고 학습 리눅스 tail 텍스트 파일 실시

salguworld.tistory.com

리눅스 우분투 안드로이드 앱 개발을 위한 안드로이드 SDK 다운로드 및 설치 예제 이전 포스팅 링크 및 설명

안드로이드 SDK 다운로드와 설치에 관한 예제를 이전 포스팅을 참고하여 학습해보세요. 안드로이드 앱을 개발하기 위해서는 안드로이드 SDK가 필요합니다. 이를 통해 안드로이드 앱을 만들고 테스트할 수 있습니다. 안드로이드 SDK는 안드로이드 개발 도구와 API를 포함하고 있어 개발 환경을 구축하는 데 필수적입니다. 안드로이드 스튜디오 IDE를 사용하면 이러한 SDK 다운로드 받는 과정이 자동으로 진행될 수 있지만 수동적으로 다운로드도 가능합니다. 만약 리눅스 우분투에서 안드로이드 SDK 다운로드 방법이 궁금하시다면 아래 링크를 참고해주세요.

2023.08.29 - [Linux/OS] - [Linux/Ubuntu] 리눅스 우분투 안드로이드 SDK 다운로드 및 설치 예제(ubuntu 20.04)

[Linux/Ubuntu] 리눅스 우분투 안드로이드 SDK 다운로드 및 설치 예제(ubuntu 20.04)

목차 리눅스 우분투 자바 개발도구 JDK8 설치 예제 이전 포스팅 참고 학습 리눅스 우분투 javac 자바 소스코드 컴파일 및 실행 예제 이전 포스팅 참고 학습 리눅스 우분투 crontab 일정 주기로 스크립

salguworld.tistory.com

리눅스 우분투 Apache 소스 코드 다운로드 및 빌드하여 설치 예제 이전 포스팅 링크 및 설명

Apache 소스 코드를 다운로드하고 빌드하여 설치하는 과정을 이전 포스팅을 참고하여 알아보세요. Apache는 인기 있는 웹 서버 중 하나로, 소스 코드를 다운로드하고 빌드하여 운영체제에 설치하는 과정이 포함되어있습니다. 소스 코드를 다운로드하고 빌드하는 과정에서 필요한 설정과 절차를 학습할 수 있습니다. 만약 리눅스 우분투 환경에서 Apache 소스 코드를 다운로드하여 빌드 및 설치하는 과정이 궁금하시다면 아래 링크를 참고하여 학습해주세요.

2023.08.29 - [Linux/OS] - [Linux/Ubuntu] 리눅스 우분투 아파치 소스코드 빌드 및 설치 예제(apache, ubuntu 20.04)

[Linux/Ubuntu] 리눅스 우분투 아파치 소스코드 빌드 및 설치 예제(apache, ubuntu 20.04)

목차 리눅스 우분투 로컬 레포지토리 설정 및 패키지 설치 예제 이전 포스팅 참고 학습 리눅스 우분투 서비스 데몬 등록 예제 이전 포스팅 참고 학습 리눅스 우분투 telnet 명령어 시험 예제 이전

salguworld.tistory.com

리눅스 우분투 iptables tcp 포트 기준으로 인바운드 패킷 DROP 차단 예제

아래는 iptables를 사용하여 인바운드 패킷의 DROP 차단을 tcp 포트를 기준으로 설정하는 예제입니다. iptables를 통해 네트워크 트래픽을 관리하고 보안을 강화할 수 있습니다. 이를 통해 특정 tcp 포트로 오는 인바운드 패킷을 차단하는 방법을 학습해보세요. nc 모듈을 통해 8840 tcp 포트를 사용하는 서버를 실행합니다. 그리고 telnet 명령으로 연결을 시도하면 정상적으로 되지만, iptables --dport 옵션으로 8840 포트로 들어오는 인바운드 패킷을 DROP 처리하면 접속이 불가능합니다.

$ nc -l 8840

$ telnet localhost 8840

$ sudo iptables -A INPUT -p tcp --dport 8840 -j DROP

$ telnet localhost 8840

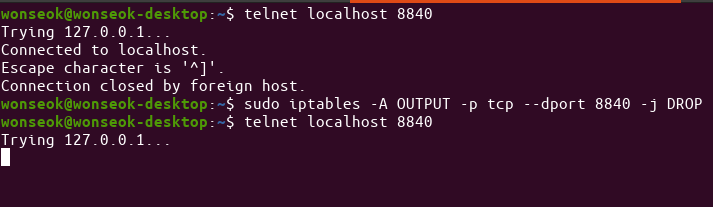

리눅스 우분투 iptables tcp 포트 기준 아웃바운드 패킷 DROP 차단 예제

아래는 iptables를 사용하여 아웃바운드 패킷의 DROP 차단을 설정하는 예제입니다. 특정 tcp 포트로 나가는 아웃바운드 패킷을 차단함으로써 보안을 강화할 수 있습니다. 이전 예제와 결과는 동일하게 8840 포트 서버로 접속이 불가능합니다. 다만, 이전에는 서버에서 오는 패킷이 차단되어 통신이 불가능했다면 이번엔 서버로 나가는 요청이 차단되어 통신이 불가능해집니다.

$ nc -l 8840

$ telnet localhost 8840

$ sudo iptables -A OUTPUT -p tcp --dport 8840 -j DROP

$ telnet localhost 8840

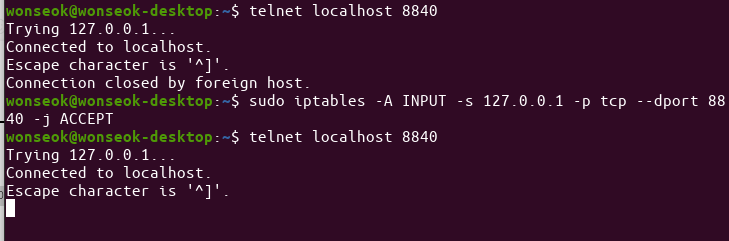

리눅스 우분투 iptables 인바운드 패킷 ACCEPT 허용 예제

마지막으로 iptables를 사용하여 인바운드 패킷을 ACCEPT하여 수락하는 예제입니다. 특정한 조건에 따라 인바운드 패킷을 허용함으로써 네트워크 트래픽을 관리하고 필요한 요청을 처리할 수 있습니다.

$ nc -l 8840

$ telnet localhost 8840

$ sudo iptables -A INPUT -s 127.0.0.1 -p tcp --dport 8840 -j ACCEPT

$ telnet localhost 8840